Вирус распространялся путем взлома сайтов с дальнейшим предложением их посетителям «обновить» Adobe Flash Player или программы компании Symantec

Из крупнейших компаний о повреждении 24 октября 2017 года вирусом-шифровальщиком своих корпоративных компьютерных систем в Украине заявили Киевский метрополитен, Одесский аэропорт; в России – информагентство «Интерфакс» и крупное интернет-медиа «Фонтанка».

По оценке словацкого производителя антивирусов ESET, за 24 октября атакам Bad Rabbit подверглись компьютеры в таких странах: Россия (65%), Украина (12%), Болгария (10%), Турция, (6%), Япония (4%), Германия (1%).

Заражение BadRabbit происходило после захода на сайты, предварительно взломанные хакерами. В код таких сайтов был добавлен инжект (на JavaScript), который во всплывающем окне предлагал обновить Adobe Flash Player. Если пользователь соглашался, на его компьютер загружался и запускался вредоносный файл, конспиративно названный «install_flash_player.exe».

Также существует информация о том, что ряд компьютеров был заражен программой, производителем которой указывался крупный софтмейкер Symantec (программа обладала поддельным «официальным сертификатом» данной компании).

Пострадавшему предлагается купить ключ для дешифровки – за который злоумышленники требуют 0,5 биткоина (почти 300 долларов) – однако гарантии, что после оплаты ключ предоставят, отсутствуют.

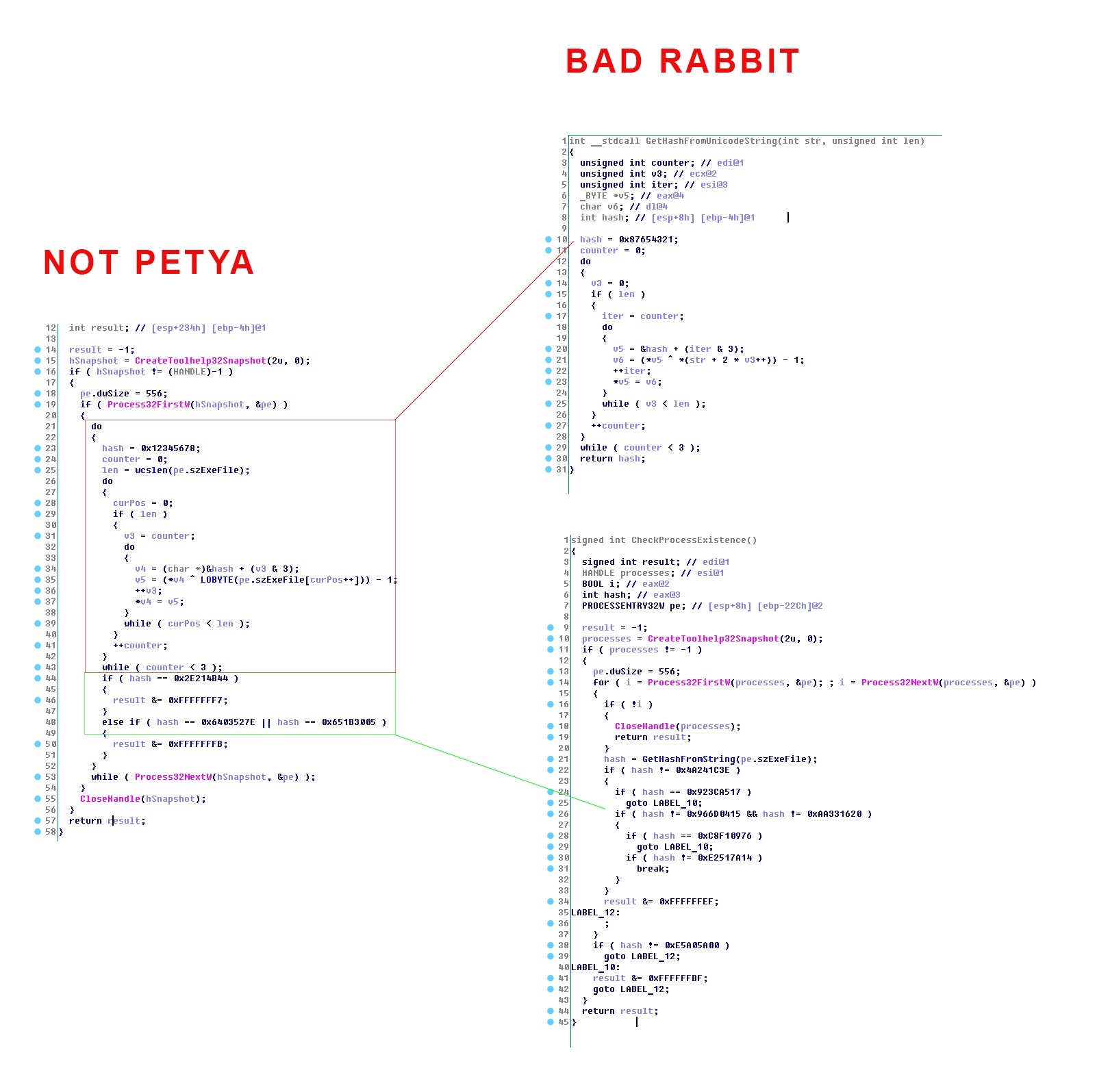

Совпадения в коде, обнаруженные российской Group-IB, «указывают на связь атаки с использованием Bad Rabbit с июньской эпидемией шифровальщика Petya.A / NotPetya, поразившего энергетические, телекоммуникационные и финансовые компании».

В Киевском метрополитене из-за вируса вышла из строя возможность оплатить проезд с помощью бесконтактной банковской карты на турникете. В Одесском аэропорту вынуждены были увеличить время обслуживания пассажиров.

Кто стоит за атакой BadRabbit, пока неизвестно. Атаки WannaCry и NotPetya, предположительно, могли быть заказаны и профинансированы государствами.

Для профилактики заражения вирусом команда реагирования на компьютерные чрезвычайные события Украины CERT-UA Госспецсвязи рекомендует:

- Ограничить возможность запуска исполняемых файлов (*.exe) на компьютерах пользователей из директорий %TEMP%, %APPDATA%.

- Обеспечить недопустимость открытия вложений в подозрительных сообщениях (в том числе, письмах от известных получателю отправителей, которые вызывают подозрения, например: автор по неизвестным причинам изменил язык общения; тема письма является нетипичной для автора; то, как автор обращается к адресату, является нетипичным).

- Установить обновления Windows, которые устраняют уязвимость DDE в Microsoft Office (CVE-2017-11826).

- Системным администраторам и администраторам безопасности обратить внимание на фильтрование входящих/исходящих информационных потоков, в частности почтового веб-трафика.

- Временно отказаться от работы в локальных сетях под правами администратора.